Обнаруженный троянец атакует жителей России, Великобритании, Испании и США

Аналитики компании «Доктор Веб» обнаружили новый бэкдор, который устанавливает на компьютер жертвы в целях шпионажа легальные компоненты TeamViewer.

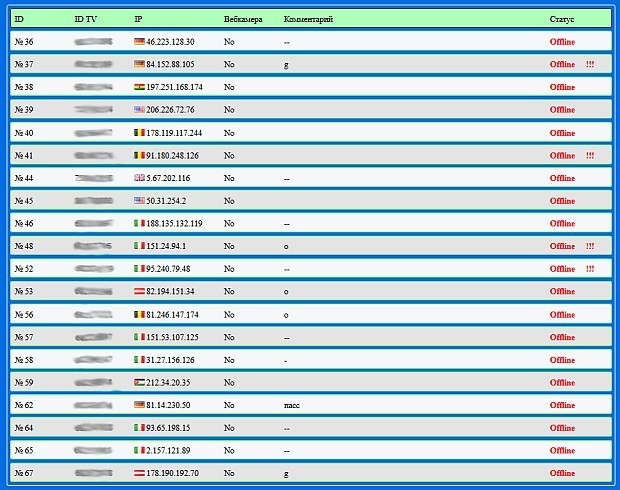

Изображение с сайта drweb.ru

Троянец, получивший наименование BackDoor.TeamViewerENT.1, также имеет самоназвание Spy-Agent. Злоумышленники развивают этих троянцев с 2011 года и регулярно выпускают их новые версии.

Как и схожий с ним по архитектуре троянец BackDoor.TeamViewer.49, новый бэкдор состоит из нескольких модулей. Однако если предшественник задействовал компоненты популярной программы удаленного администрирования компьютера TeamViewer только для того, чтобы загрузить в память атакуемой машины вредоносную библиотеку, то BackDoor.TeamViewerENT.1 использует их именно для шпионажа.

Основные вредоносные функции троянца сосредоточены в библиотеке avicap32.dll, а параметры его работы хранятся в зашифрованном конфигурационном блоке. Помимо специально созданной злоумышленниками вредоносной библиотеки троянец сохраняет на диск атакуемой машины необходимые для работы программы TeamViewer файлы и папки, а также несколько дополнительных файлов-модулей.

Если приложение в Windows требует для своей работы загрузку динамической библиотеки, система сначала пытается найти файл с таким именем в той же папке, откуда была запущена программа, и лишь потом - в системных папках Windows.

Этим и воспользовались вирусописатели: приложению TeamViewer действительно необходима стандартная библиотека avicap32.dll (по умолчанию хранится в одной из системных директорий Windows). Но троянец сохраняет вредоносную библиотеку с таким же именем прямо в папку с легитимным исполняемым файлом TeamViewer, в результате чего система загружает в память троянскую библиотеку вместо настоящей.

После запуска BackDoor.TeamViewerENT.1 отключает показ ошибок для процесса TeamViewer, устанавливает атрибуты «системный», «скрытый» и «только для чтения» своим собственным файлам и файлам этой программы, а затем перехватывает в памяти процесса TeamViewer вызовы функций этого приложения и ряда системных функций.

Если для нормальной работы TeamViewer на атакованном компьютере не хватает каких-либо файлов или компонентов, троянец скачивает их со своего управляющего сервера. Помимо этого, если BackDoor.TeamViewerENT.1 обнаруживает попытку запуска программ «Диспетчер задач Windows» и Process Explorer, он завершает работу процесса TeamViewer на зараженной машине.

Подключившись к управляющему серверу, бэкдор может выполнять следующие команды злоумышленников:

перезагрузить ПК;

выключить ПК;

удалить TeamViewer;

перезапустить TeamViewer;

начать прослушивание звука с микрофона;

завершить прослушивание звука с микрофона;

определить наличие веб-камеры;

начать просмотр через веб-камеру;

завершить просмотр через веб-камеру;

скачать файл, сохранить его во временную папку и запустить;

обновить конфигурационный файл или файл бэкдора;

подключиться к указанному удаленному узлу, после чего запустить cmd.exe с перенаправлением ввода-вывода на удаленный хост.

Очевидно, что эти команды открывают перед злоумышленниками широкие возможности для шпионажа за пользователями инфицированных компьютеров, включая похищение конфиденциальной информации. Например, известно, что с помощью этого троянца киберпреступники устанавливали на инфицированные компьютеры вредоносные программы семейств Trojan.Keylogger и Trojan.PWS.Stealer.

Вирусные аналитики компании «Доктор Веб» провели исследование, в ходе которого удалось выяснить, что злоумышленники в разное время атакуют в основном жителей ряда определенных стран и регионов. Так, в июле с использованием BackDoor.TeamViewerENT.1 киберпреступники атаковали жителей Европы, среди которых больше всего насчитывалось резидентов Великобритании и Испании, а в августе переключились на резидентов США.

Комментарии читателей Оставить комментарий

Вирусов и троянов бояться, в Интернет не ходить!!!